Windows勒索病毒“比特币病毒”席卷全球,这种病毒全球爆发!国内已有好多电脑中招!‘永恒之蓝’(Eternal Blue)的漏洞利用原理

作者:来源于网络 发布时间: 2017-05-14 阅读:

昨晚手机上的 BBC 应用推送了一条关于英国 NHS(National Health Service)的新闻,不过由于英国媒体经常有关于 NHS 的新闻报道,就没太当回事,结果早上起来发现,不只英国的 NHS,很多地方都出大事了。

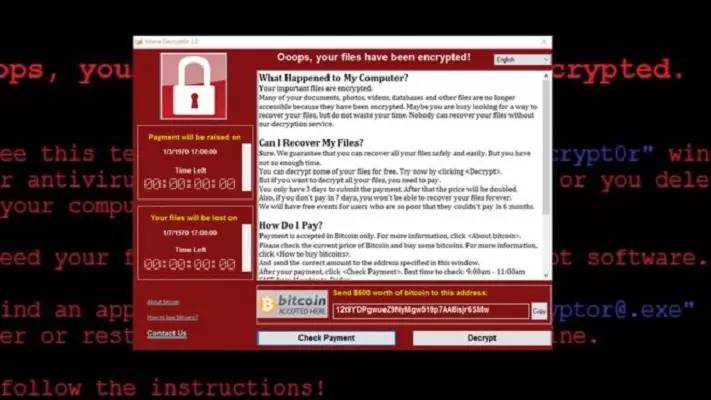

英国的 NHS 服务受到了大规模的网络攻击,至少 40 家医疗机构内网被黑客攻陷,电脑被勒索软件锁定,这些医疗机构被要求支付约 300 美元等价的比特币来解锁电脑,否则所有的资料将被删除。不过现在还没有证据表明医院内部信息包括病患的个人信息遭到窃取。

由于黑客向中招用户索要比特币进行支付,因此这个病毒也被称作「比特币病毒」。而除了英国,中国也成为这次大规模网络攻击的受害者,确切地说,很多即将毕业的大学生成为了受害者。

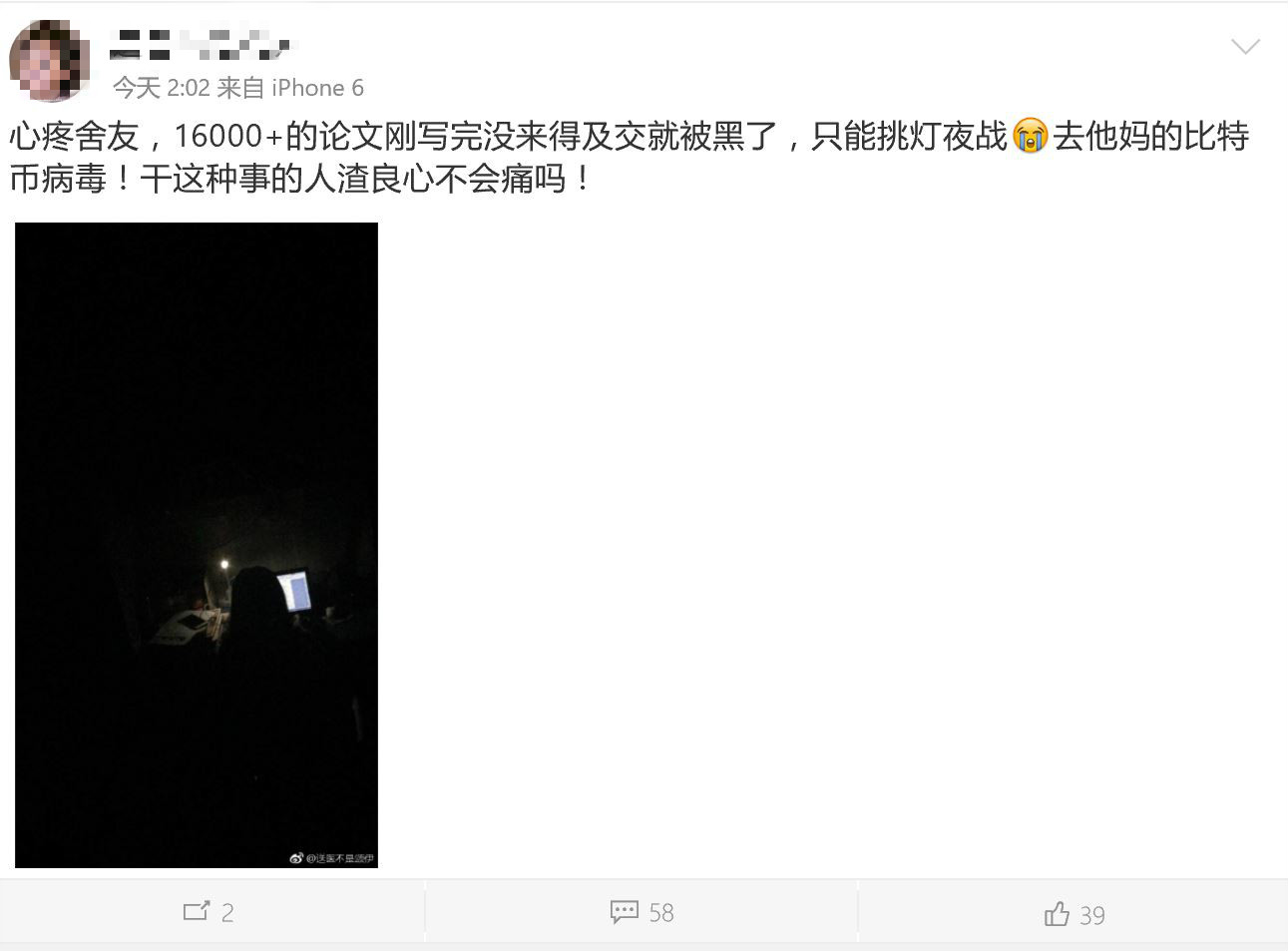

从昨晚开始,就陆续有网友在微博上爆料称电脑中了病毒,文档被加密,同样被要求支付 300 美元等价的比特币才能解锁电脑。很多大四学生都表示辛辛苦苦码了一年的论文没被学校挂掉,反而被黑客挂掉了。

这个病毒到底是什么?

爱范儿某位叔叔已中毒

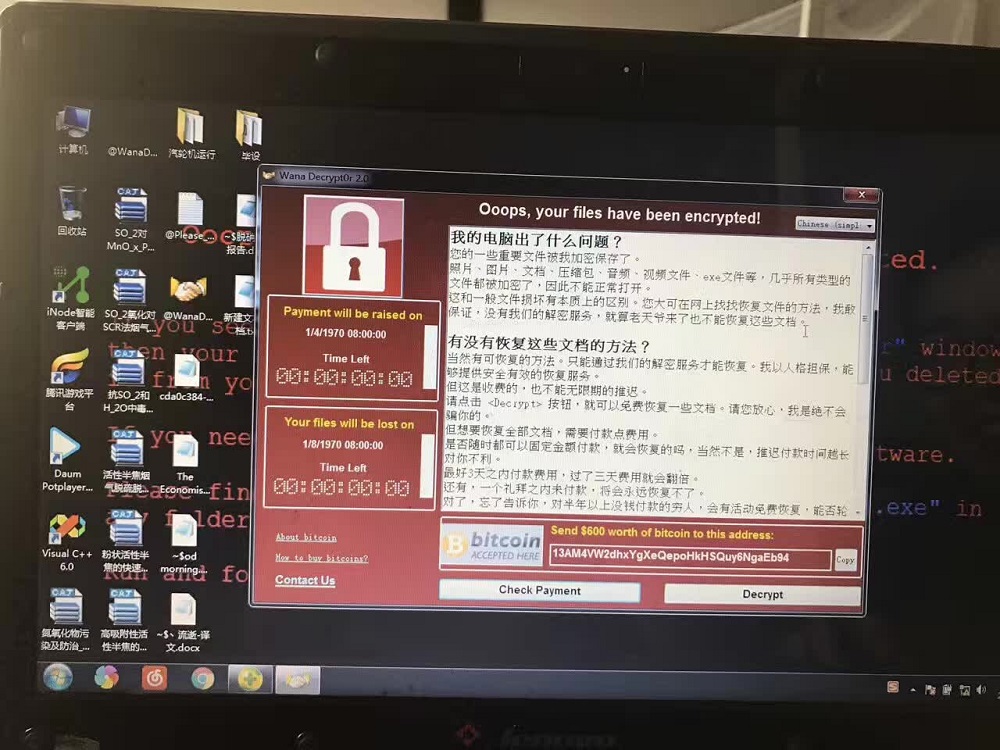

据英国金融时报和纽约时报报道,这个病毒的发行者是利用了去年被盗的美国国家安全局(NSA)自主设计的 Windows 系统黑客工具 Eternal Blue,把今年 2 月的一款勒索病毒进行升级,这个产物被称作 WannaCry。

这个病毒会扫描开放 445 文件共享端口的 Windows 设备,只要你的设备处于开机上网状态,黑客就能在电脑和服务器中植入勒索软件、远程控制木马、虚拟货币挖矿机等恶意程序。

0513」获取关闭共享端口的详细设置教程。

一些安全研究人员指出,这次大规模的网络袭击似乎是通过一个蠕虫病毒应用部署的,WannaCry 可以在计算机之间传播。

更为可怕的是,与大部分恶意程序不同,这个程序可以自行在网络中进行复制传播,而当前的大多数病毒还需要依靠中招的用户来传播, 方法则是通过欺骗他们点击附有攻击代码的附件。

这也是为什么 WannaCry 病毒可以在一夜之间迅速地对全球多个国家的网络造成影响, 截止发稿前,这次袭击已经使得 99 个国家和多达 75000 台电脑受到影响。

但由于这种病毒使用匿名网络和比特币匿名交易获取赎金,想要追踪和定位病毒的始作俑者相当困难,这也是为什么目前病毒元凶仍逍遥法外。

如何保护你宝贵的资料?

这次中招的用户均为 Windows 用户,而且几乎都是使用 Windows 7 的用户,其它操作系统如 macOS、Android、iOS 均未中招。

针对这次大规模的黑客袭击事件,微软已经发布了相关的补丁 MS17-010 用以修复被 「Eternal Blue」 攻击的系统漏洞,请大家尽快安装此安全补丁,网址:http://t.cn/RaSv6qq

不过对于 Windows XP、Windows 2003 等更加久远的系统,微软则不再提供安全补丁。

中招的老系统用户可尝试使用 360 「NSA武器库免疫工具」检测系统是否存在漏洞,并关闭受到漏洞影响的端口,可以避免遭到勒索软件等病毒的侵害。

微软的发言人表示, 在 Windows 电脑上运行系统自带的免费杀毒软件,并启用 Windows Updates 的用户可以免受这次病毒的攻击。

Windows 10 的用户可以通过「设置 - Windows 更新」启用 Windows Updates 安装最新的更新,同时可以通过「设置 - Windows Defender」打开安全中心。

另外,关闭 445、135、137、138、139 端口,关闭网络共享也可以避免中招0513」获取详细设置教程。

希望以上方法可以帮助你们免受病毒的侵害。

全网都被Windows比特币勒索蠕虫病毒刷屏了,该病毒名为WannaCry(及变种),攻击了全球多个国家的组织、机构,中国多个高校也纷纷沦陷。

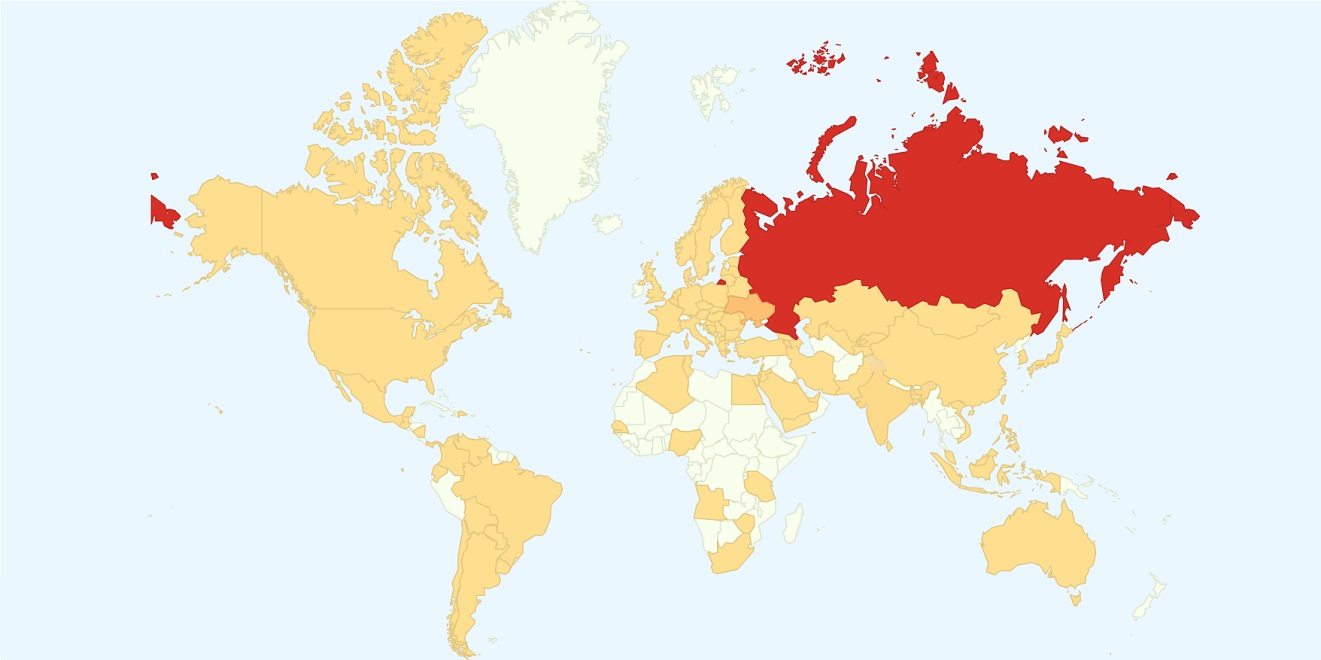

据病毒软件厂商Avast报告称,至少7.5万台计算机被感染。这一名为“WanaCrypt0r 2.0”的勒索软件已经在99个国家被发现,基本上只有有大规模互联网建设基础的国家,无一幸免。

根据国外网友提供的病毒实时分布图 ,亚洲地区,中国、韩国等国家均被病毒覆盖,但有一个国家却再次成功避险...可能你们也想到了,没错,就是朝鲜。

至于原因,相信大家也都懂得。网友调侃称:“风景这边独好”。

意外英雄

发现病毒软件中隐藏“删除开关”

署名为MalwareTech的英国研究员告诉红星新闻记者,其实在这场全球“浩劫”刚开始时,他就已经从英国的一个留言板上得到了消息。但不巧的是,他当时正在外面。

“等我回家后,我在WannaCry病毒中发现了一个未注册的域名,并因此决定注册该域名,以便追踪这一病毒。”

为此,MalwareTech花了10.69美元的费用注册购买了这一域名。

MalwareTech向美国《纽约时报》提供的全球电脑被勒索软件攻击图片 图据《纽约时报》

MalwareTech向美国《纽约时报》提供的全球电脑被勒索软件攻击图片 图据《纽约时报》

事实上,MalwareTech找到的,就是该病毒中隐藏的“删除开关”。

“后来在一些分析员的帮助下,我们终于确认,在注册了这一域名后,这一感染停止了。”

而在接受英国《卫报》采访时,MalwareTech则表示,在上线后,该域名接收到每秒数千次的连接请求。

而这又意味着什么呢?

MalwareTech向红星新闻记者解释说,通常情况下,他们经常采用这种方式来追踪恶意病毒软件,“或者用来阻止犯罪分子控制该病毒”。也就是说,在注册该域名后,他将拥有WannaCry病毒的运行权。

这一“开关”被编码隐藏在恶意软件中,如果恶意软件的制造者希望停止该病毒的传播,那么只要激活这一开关即可。这里的开关机制为,该恶意软件将会向任何网站,包括这个非常长的毫无感官意义的域名网站发送请求,而一旦该请求得到回应,就意味着该域名上线,“删除开关”就会生效,恶意软件也会停止传播。

为时已晚

欧洲、亚洲已来不及抢救 美国还有时间

来自Proofpoint安全公司的瑞安说:

“他们(MalwareTech和其他同事)今天得到了意外英雄奖。他们根本没有意识到,这一举动对延缓勒索病毒的传播起到了多么巨大的作用。”

对于“意外英雄”这样的头衔,MalwareTech并没有排斥。他说,“我们也是直到12日晚上6点才意识到发生了什么,但它确实有效。”

MalwareTech今早发推:“坦白说在注册域名时,我也不知道这能够阻止其传播,直到注册后我才发现,所以这纯属意外。” 推特截图

MalwareTech今早发推:“坦白说在注册域名时,我也不知道这能够阻止其传播,直到注册后我才发现,所以这纯属意外。” 推特截图

不过瑞安也表示,MalwareTech注册该域名的时机太晚,已经无法阻止该病毒传播至欧洲和亚洲,以致于众多组织和机构被感染。但这却给众多美国用户争取到了时间,使他们可以紧急对系统升级补丁,避免感染病毒。

但遗憾的是,这一“删除开关”对于已经感染了该病毒的电脑无能为力。

MalwareTech告诉红星新闻记者,他的域名上线后,部分电脑可能还会被感染,“不过加密的情况不会发生。”但仍不排除该病毒可能会有其他变种,而且拥有完全不同的“删除开关”。所以,这种病毒可能还会继续传播。

“不过WannaCry这一版本不会再奏效了。”

令MalwareTech略为担心的是,虽然这个病毒版本已经失效,“但他们(背后的制作者)可能还会制造出更多的病毒。”

虽然做出了如此“壮举”,但MalwareTech却告诉红星新闻记者,事实上他本人在这一领域仅工作了一年之久,不过作为一项爱好,他已经做了有10年了。

向各位红客黑客大神致敬!厉害了我的程序猿!!!

文章地址:http://blog.yunzhancms.com/index.php?s=/Article/detail/id/107 欢迎转载,转载时请注明出处

- 14最新文章

- ● 上传视频时前端直接对视频生成视频封面获取视频时长

- ● less语法,前端less常用技巧总结

- ● vue页面开发中前端交互输入交易密码的快速实现方法

- ● webpack怎么学,这个太难啃了,入坑需谨慎

- ● iPhone新品价格最新消息 涨价或不可避免

- ● 怎么获取所选文件的文件后缀判断其是否为允许的格式?

- ● 浏览器输入框记住账号密码后的背景色怎么处理,使用c

- ● 用js实现的一个加载中状态的动态效果

- ● php怎么写分页?怎么灵活实现分页的方法,快速在t

- 查看更多>>

- 阅都排行

- 3394次 1 改变Swiper切换和animate.js动画的时

- 2335次 2 用js实现的一个加载中状态的动态效果

- 1875次 3 css 设置背景图片模糊,内容不模糊,怎么用css

- 1790次 4 js 判断当前的手机系统类型

- 1687次 5 Sublime text震撼插件,类似activa

- 1351次 6 绕过限制,在PC上调试微信手机页面

- 1345次 7 webpack怎么学,这个太难啃了,入坑需谨慎

- 1158次 8 iPhone新品价格最新消息 涨价或不可避免

- 836次 9 百度echarts折线图使用教程